Каждая компания, пережившая кибератаку,

за день до катастрофы была уверена, что у неё «всё хорошо»

за день до катастрофы была уверена, что у неё «всё хорошо»

* согласно исследованиям Positive Technologies за 2024-2025 год.

От 30 минут до 3х дней

среднее время проникновения злоумышленника в инфраструктуру компании*

В 46% организаций

обнаружены следы вредоносного ПО*

Более 70% успешных атак

из сети происходит с использованием вредоносного ПО*

85% компаний

используют незащищенные протоколы передачи данных*

.NetAlert выявляет угрозы до того, как произойдёт шифрование, удаление данных и остановка бизнеса

Нарушение политик ИБ

Автоматически сгенерированные домены

Активность вредоносного ПО

Признаки атак, не обнаруженных ранее

Злонамеренный обход средств защиты

Угрозы в зашифрованном трафике

Эксплуатация уязвимостей в сети

Потенциальные цепочки атак

Хакерские инструменты

Перемещение злоумышленника внутри периметра

Теневая инфраструктура

Использование неучтенных службой IT устройств в сети организации

Построение различных туннелей

ICMP, HTTP, SMTP и др. — популярная у злоумышленников техника эксфильтрации данных

Средства удаленного администрирования

Утилиты могут использоваться как администраторами, так и злоумышленниками для получения доступа в сеть

Частые проблемы,

которые выявляет NetAlert

которые выявляет NetAlert

Учетные данные, передаваемые по сети в открытом виде

с анализом и выявлением словарных паролей

Наличие признаков проведения сетевых атак и компрометации сети

Наличие в сети криптомайнеров

Проверка проходит с использованием

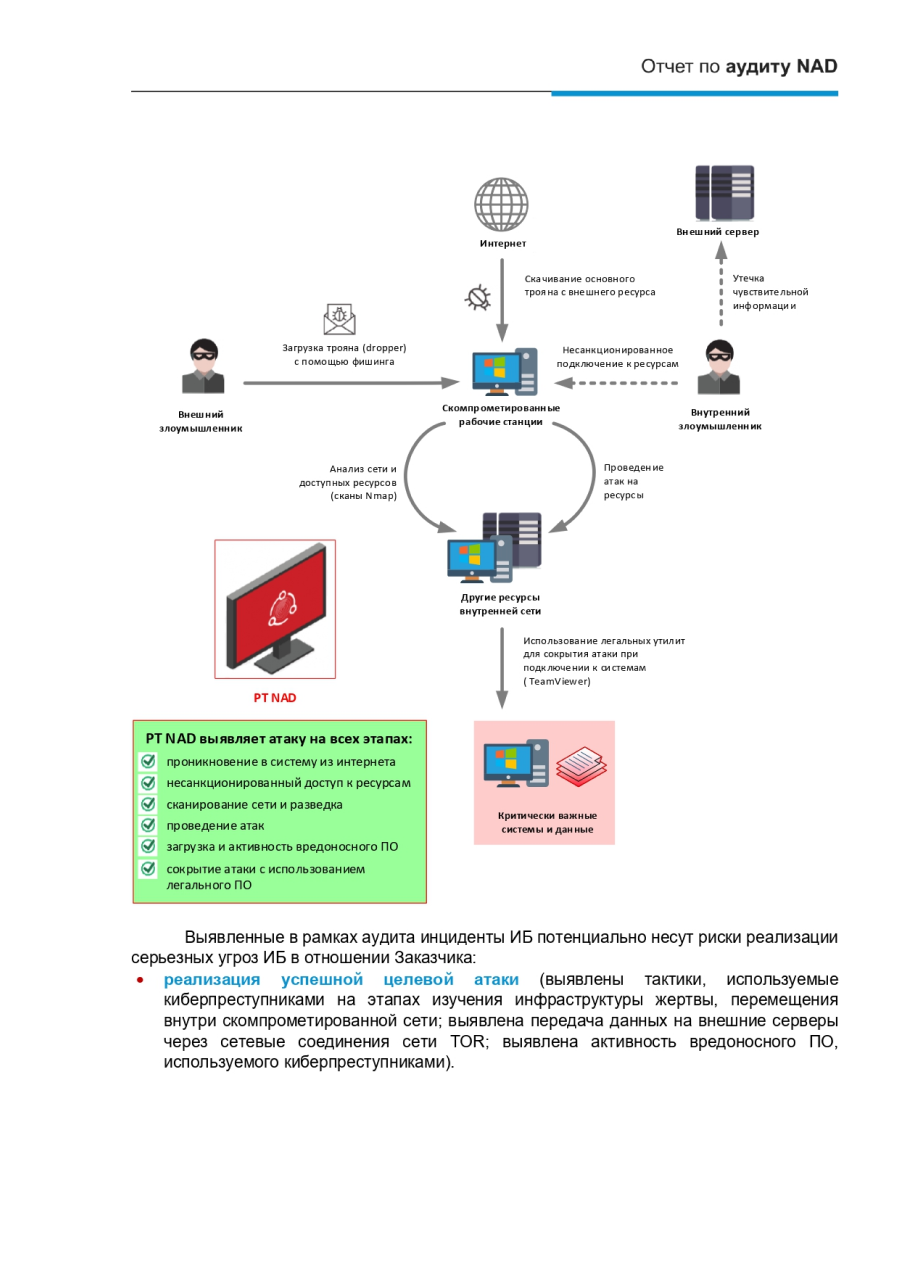

системы глубокого анализа трафика PT NAD (в виде ПАК или ПО)

системы глубокого анализа трафика PT NAD (в виде ПАК или ПО)

Этот инструмент позволяет вовремя обнаружить вредоносную активность внутри сети, которая была пропущена на уровне периметра сети (NGFW) и на уровне рабочих станций (Anti-Virus)

Этап 1

Инсталляция в инфраструктуру заказчика и заведение копии сетевого трафика

Этап 2

Накопление информации о трафике, неделя и более

Этап 3

Анализ сработок PT NAD и составление отчета и подробных рекомендаций по ним

1

2

3

Типовая схема подключения PT NAD представлена на рисунке

ОСТАВЬ ЗАЯВКУ НА ПРОВЕДЕНИЕ NETALERT и получи бонусы

Чек-лист самопроверки защищенности компании

Консультация по кибербезопасности

СВЯЗАТЬСЯ С НАМИ

Адрес: г.Новосибирск, Октябрьская магистраль 2, оф 510

НПП "Рекорд" © 2011-2025

ИП Конечный В.С.

ИНН 540698195996

ОГРНИП 315547600055806

ИНН 540698195996

ОГРНИП 315547600055806

.NetAlert

Независимая выездная проверка сетевой безопасности